Attention à cette alerte sur une arnaque téléphonique permettant de pirater des téléphones à distance via un simple appel

Attention à cette alerte sur une arnaque téléphonique permettant de pirater des téléphones à distance via un simple appel

Publié le vendredi 10 décembre 2021 à 08:23

© AGENCE FRANCE-PRESSE | 2024 | Tous droits réservés.

- Auteur(s)

Marie Genries, AFP Belgique

Le "Corps d'assistance militaire" alerte sur une nouvelle arnaque téléphonique consistant à pirater à distance un téléphone portable via un simple appel ou des codes à composer depuis le clavier, selon une publication partagée près de 5 000 fois depuis le 1er décembre 2021. C'est faux: le "Corps d'assistance militaire" n'existe ni en France, ni en Belgique et deux opérateurs téléphoniques ont confirmé à l'AFP n'avoir jamais entendu parler d'un tel piratage. De plus, aucune des deux arnaques n'est techniquement réalisable: si l'une des deux se base sur une technologie existante, elle n'est pas applicable aux téléphones portables.

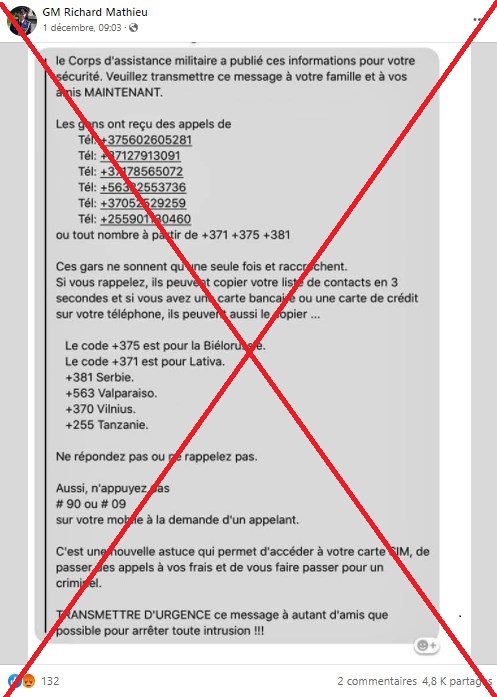

Sur Facebook, une publication d'un internaute belge partagée 4 800 fois depuis le 1er décembre 2021 affirme que "le Corps d'assistance militaire" a publié une alerte sur des prétendues attaques téléphoniques. L'auteur de la publication partage une liste de numéros, et affirme que "ces gars ne sonnent qu'une fois et raccrochent. Si vous rappelez, ils peuvent copier votre liste de contacts en 3 secondes et si vous avez une carte bancaire ou une carte de crédit sur votre téléphone, ils peuvent aussi le copier...".

Il conseille également: "n'appuyez pas (sur) # 90 ou # 09 sur votre mobile à la demande d'un appelant. C'est une nouvelle astuce qui permet d'accéder à votre carte SIM, de passer des appels à vos frais et de vous faire passer pour un criminel".

Capture d'écran de la publication fausse, réalisée sur Facebook le 9/12/2021

Capture d'écran de la publication fausse, réalisée sur Facebook le 9/12/2021

Cette prétendue alerte circule depuis au moins 2018 sur Facebook. La mention d'un "Corps militaire d'assistance" apparaît dès 2019. Cependant, certains sites de vérification, comme celui-ci ou celui-ci, affirment que l'alerte circulait déjà en 1998/2000.

Le "Corps d'assistance militaire" n'existe ni en Belgique ni en France

Selon cette publication, cette alerte aurait été publiée par le "Corps d'assistance militaire". Contacté par l'AFP le 3 décembre 2021, un porte-parole de l'Etat-major des armées (en France) a déclaré que "le 'corps d’assistance militaire' est inconnu au bataillon". Il a également affirmé ne pas être au courant de telles arnaques téléphoniques.

L'AFP a également contacté le ministère belge de la Défense, qui a déclaré le 2 décembre 2021 qu'il "n'existe pas au sein du ministère de la Défense belge de 'corps d’assistance militaire'". Le service de presse du ministère a également précisé n'avoir "pas connaissance" de ces arnaques. "Nous n’avons pas la compétence de publier de telles alertes, c’est de la responsabilité de la Police Fédérale", a-t-il ajouté.

Le 2 décembre, la Police Fédérale belge a également démenti être à l'origine de cette alerte, précisant qu'"il n’existe aucun service portant cette dénomination au sein de la Police Fédérale".

Quant aux deux piratages téléphoniques décrits dans la publication, le commissaire Olivier Bogaert, qui travaille au sein de l'unité de la police judiciaire belge en charge de la cybercriminalité, a indiqué à l'AFP n'en avoir jamais entendu parler: "J'ai déjà entendu parler de situations de surtaxation liées à des applications: la personne voit des notifications apparaître sur son écran, en cliquant elle doit donner son numéro de téléphone, qui est ensuite utilisé pour envoyer des SMS qui lui sont surfacturés". Certains malfaiteurs "se sont fait passer pour des entreprises de marketing" pour piéger les utilisateurs.

Des arnaques inconnues des opérateurs téléphoniques

L'AFP a contacté deux opérateurs téléphoniques et leur a soumis cette publication.

Le 6 décembre 2021, un porte-parole d'Orange a déclaré qu'il n'était pas possible, via les arnaques décrites dans cette publication, de "télécharger des données à distance sur un téléphone", comparant ces techniques de piratage à "une vieille légende urbaine".

Deux arnaques téléphoniques principales sont connues de l'opérateur, a-t-il expliqué: "d'abord, il y a le 'ping call': c'est-à-dire des numéros qui vous appellent, et là deux possibilités: soit vous rappelez et on vous met en attente pendant un certain temps, et en fait il s'agit d'un numéro surtaxé" - qui se répercutera donc sur votre facture, le pirate pouvant récupérer l'argent de la surtaxe. Deuxième option, "vous avez au téléphone quelqu'un qui va usurper l'identité d'une entreprise et affirmer, par exemple, que vous avez un impayé" et vous pousser à fournir vos coordonnées bancaires, a expliqué le porte-parole, évoquant une "recrudescence (de cette arnaque) durant les périodes de confinement, les personnes ayant peur que leur ligne de téléphone soit coupée".

En septembre 2021, le SPF Economie belge (équivalent du ministère) rapportait une hausse de 30% des signalements pour tromperie, arnaque, fraude ou escroquerie en 2020, due à la crise du coronavirus.

Sur la page de son site dédiée à ce types d'arnaque, Orange conseille de ne jamais rappeler un numéro inconnu "qui commence par un préfixe étranger".

La deuxième technique, c'est "le phishing", explique le porte-parole. "Vous recevez un mail qui usurpe l'identité d'une entreprise, soit par une offre alléchante, soit en disant 'attention je vais couper votre ligne'" et en invitant à cliquer sur un lien. "Vous rentrez alors votre adresse e-mail et votre mot de passe sur un site qui ressemble à un vrai site - le pirate se doute que les gens utilisent la même adresse e-mail et le même mot de passe pour l'ensemble de votre compte, et va aller voir si ça marche sur le site de votre établissement bancaire".

Pour éviter ce type d'arnaque, Orange conseille de regarder attentivement l'adresse e-mail de l'expéditeur. Sur sa page dédiée au phishing, l'opérateur téléphonique explique que les mails de phishing contiennent souvent des "fautes d'orthographe et de ponctuation", "un mélange de mots d'anglais et de français" ou encore "des garanties (...) auxquelles il convient de ne pas donner crédit".

L'opérateur rappelle également qu'"Orange ne vous contactera jamais pour vous demander un mot de passe ou un numéro de carte bancaire".

L'AFP a également contacté l'opérateur téléphonique belge Proximus, qui a indiqué le 9 décembre 2021 "n'avoir pas connaissance" de ces arnaques téléphoniques. L'opérateur liste sur son site les signes qui doivent alerter l'utilisateur sur un potentiel piratage de son téléphone portable.

Des techniques de piratage compliquées à mettre en place

L'AFP a contacté Charles Cuvelliez, professeur de cybersécurité à l'école polytechnique de Bruxelles (ULB).

Cette publication "mélange plusieurs types de fraudes à la fois", a-t-il déclaré le 9 décembre 2021. Elle fait notamment référence au 'ping call', décrite ci-dessus, mais aussi à une manipulation ancienne utilisée par les techniciens dans les entreprises utilisant une centrale téléphonique d'entreprise appelée PABX: "Les #90 et #09 étaient de vieilles manipulations utilisées pour faire de la maintenance sur des PABX dans les années 90. On pouvait, grâce à ces commandes, accéder à la centrale téléphonique PABX avant qu'internet existe".

"Vous appeliez un numéro générique, puis une fois l’appel établi, ce type de code, #90 et #09, permettait de rentrer dans le serveur PABX. Il ne doit plus y avoir que de tout vieux PABX qui permettent cela", a expliqué Charles Cuvelliez.

Il était en effet possible de pirater les PABX, "en s'octroyant un accès à l'intérieur du PABX et en le programmant pour appeler des numéros surtaxés, dont le pirate récupérait une partie de la surtaxe". Cependant, ce piratage ne s'effectuait que sur le système téléphonique d'entreprise, sur des lignes de téléphone fixe, a ajouté Charles Cuvelliez, "Je n’ai jamais entendu parler de l’utilisation de ce code pour rentrer dans une carte SIM".

Sur son site, l'Agence américaine de régulation des télécommunications, la FCC, avait déjà alerté sur ce type de fraude téléphonique, réalisé par une personne se faisant passer pour un employé de l'entreprise et demandant à son interlocuteur de composer le #90, permettant au pirate de passer des appels facturés depuis la centrale téléphonique de l'entreprise.

"Des appels qui commencent par un # existent aussi pour les mobiles mais c’est en général pour solliciter une information du réseau de votre opérateur mobile (le montant de votre carte prépayée) ou pour télécharger des informations techniques", a ajouté Charles Cuvelliez. "Quand vous envoyez un tel code sur le réseau mobile, il n’y a que l’opérateur mobile qui peut le gérer. Donc à moins qu’il ne soit piraté, il ne se passe rien de plus que l’action pour laquelle ce code est fait. Franchement, si une telle faille existait pour accéder aux cartes SIM, ce serait un scandale planétaire et cela se saurait depuis longtemps".

L'AFP a également contacté le 2 décembre 2021 Azzeddine Ramrami, expert en cybersécurité chez IBM, en Suisse, un peu plus nuancé.

A propos de la technique permettant de pirater le téléphone d'un utilisateur à distance en le poussant simplement à rappeler un numéro, Azzeddine Ramrami a estimé que "voler une liste des contacts via les manipulations indiquées est une pure fiction. C'est impossible, à moins que la personne derrière l'arnaque ait fabriqué tout un nouveau serveur, qui pourrait piéger votre téléphone quand vous rappelez le numéro. C'est très compliqué, il faudrait qu'il y ait toute une organisation criminelle derrière cela".

Quant à l'arnaque consistant à pirater la carte SIM d'un utilisateur en le faisant appuyer sur #90 ou #09, Azzeddine Ramrami a également estimé sa réalisation sur un téléphone portable difficile: "Si je veux piéger les gens comme ça, je dois créer un serveur qui supporte ses commandes #90 ou #09 et qui renvoie vers un lien qui pirate le téléphone. Ce n'est pas à la portée de tout le monde".

L'AFP a déjà vérifié de fausses affirmations sur une arnaque téléphonique.

Statistiques relatives à une ou plusieurs déclaration(s) fact-checkée(s) par cet article

© AGENCE FRANCE-PRESSE | 2024 | Tous droits réservés. L’accès aux contenus de l'AFP publiés sur ce site et, le cas échéant, leur utilisation sont soumis aux conditions générales d'utilisation disponibles sur : https://www.afp.com/fr/cgu. Par conséquent, en accédant aux contenus de l’AFP publiés sur ce site, et en les utilisant, le cas échéant, vous acceptez d'être lié par les conditions générales d'utilisation susmentionnées. L’utilisation de contenus de l'AFP se fait sous votre seule et entière responsabilité.